Cyberbezpieczeństwo – Phishing i Spoofing

Phishing to element ataku cybernetycznego działający w oparciu o inżynierię społeczną czyli socjotechnikę. Polega on na podszywaniu się pod firmę, instytucję lub osobę, tak aby usypiając czujność adresata, nakłonić go do podjęcia określonych czynności. W ten sposób wyłudzane są informacje (np. dane logowania, dane kont bankowych, hasła).

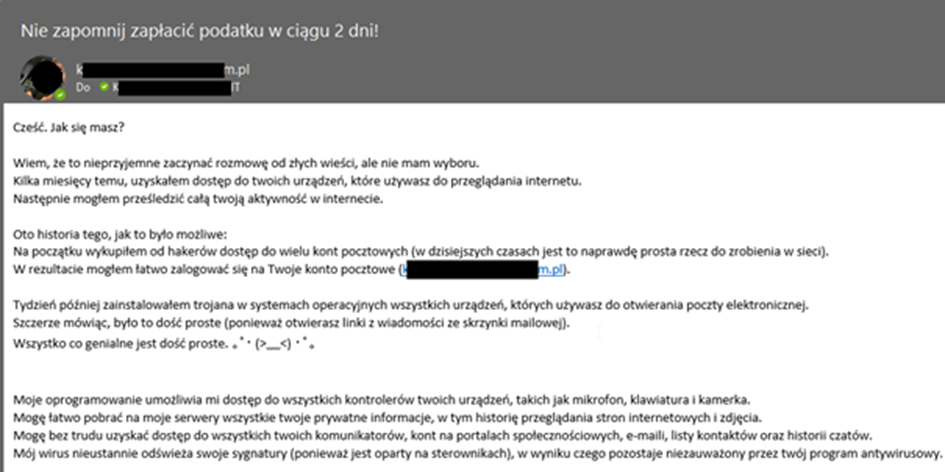

Przykład takiej wiadomości poniżej:

CERT Polska prowadzi statystyki, które pokazują znaczny przyrost cyberzagrożeń rok do roku. Wzrosła ilość oszustw poprzez wiadomość e-mail, SMS ale również komunikatory internetowe. Duży wpływ na przyrost ilości cyberataków miało przeniesienie pracy na model pracy zdalnej w związku z pandemią koronawirusa.

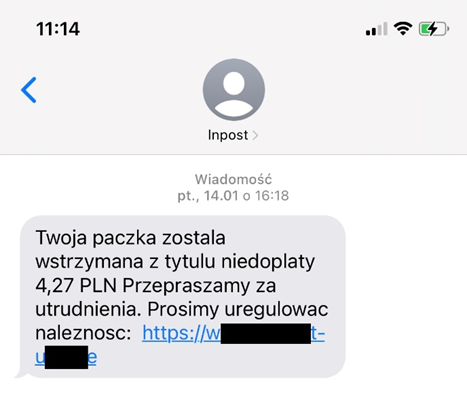

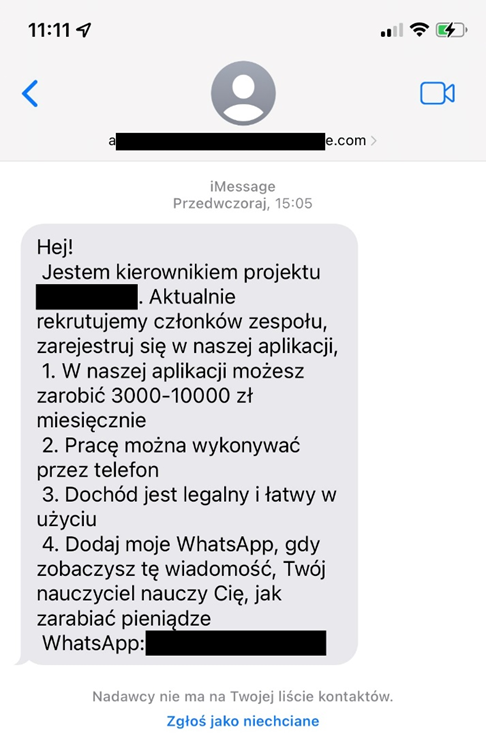

Nasze cyberbezpieczeństwo poddawane jest wielu próbom. Bardzo często zachęcani jesteśmy do podjęcia określonej akcji – np. zaakceptowania dodatkowego regulaminu, odczytania wiadomości ze specjalnie przygotowaną promocją, zapytanie ofertowe z załącznikiem niejako niezbędnym do wyceny usługi, czy fałszywe wiadomości SMS, jak te zaprezentowane poniżej:

Jak się bronić przed phishingiem?

Należy zachować ostrożność – weryfikować otrzymane wiadomości i ich zawartość. Przed kliknięciem w link lub otwarciem załącznika upewnić się czy wiadomość pochodzi z zaufanego źródła. Czasy, kiedy phishing przygotowywany był niedbale, z licznymi błędami ortograficznymi, już minęły. Wiadomości, które teraz otrzymujemy są starannie przygotowane, często wcześniej poprzedzone wywiadem – więc mogą nawet przywoływać w treści osoby, które znamy.

Spear-phishing jest takim właśnie szczególnym rodzajem phishingu. Jest on bardzo niebezpieczny, ponieważ ukierunkowany na konkretną osobę. Zazwyczaj dobrze przygotowany, poprzedzony wywiadem. Otrzymana wiadomość wygląda bardzo wiarygodnie.

Spoofing adresu e-mail

Technika często stosowana do wysyłania SPAMu lub przeprowadzania ataku. Polega na podszywaniu się pod inny adres e-mail. Sfałszowany zostaje zatem nagłówek wiadomości – w szczególności pole „OD”. Prawdziwe pochodzenie wiadomości zostaje ukryte. Pamiętaj aby nie klikać w link lub otwierać załącznika w wiadomości, co do której nie masz pewności, że jest autentyczna.