Phishing / Scam – analiza wiadomości e-mail

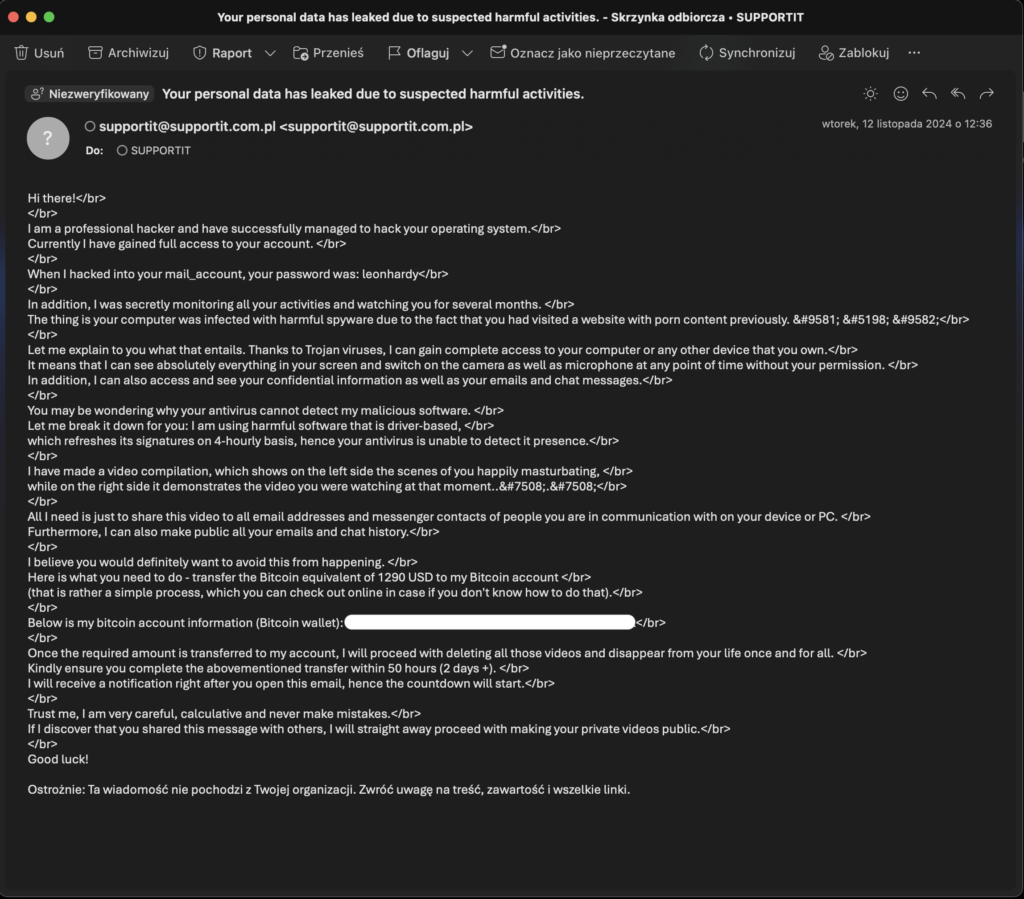

Na jeden z naszych adresów e-mail otrzymaliśmy wiadomość jak poniżej.

W skrócie wiadomość wydawała się, na pierwszy rzut oka, jakby była wysłana z naszej własnej domeny / z naszego adresu e-mail.

W temacie informacja (po przetłumaczeniu, mówiąca), że nasze dane wyciekły!

A w treści dodatkowe informacje o zaatakowaniu systemu operacyjnego na komputerze, dostępu do komputera i e-mail od kilku miesięcy.

Otrzymana wiadomość jest klasycznym przykładem oszustwa phishingowego i szantażu internetowego (tzw. sextortion scam).

A teraz przeanalizujmy tę wiadomość – Dlaczego jest fałszywa?

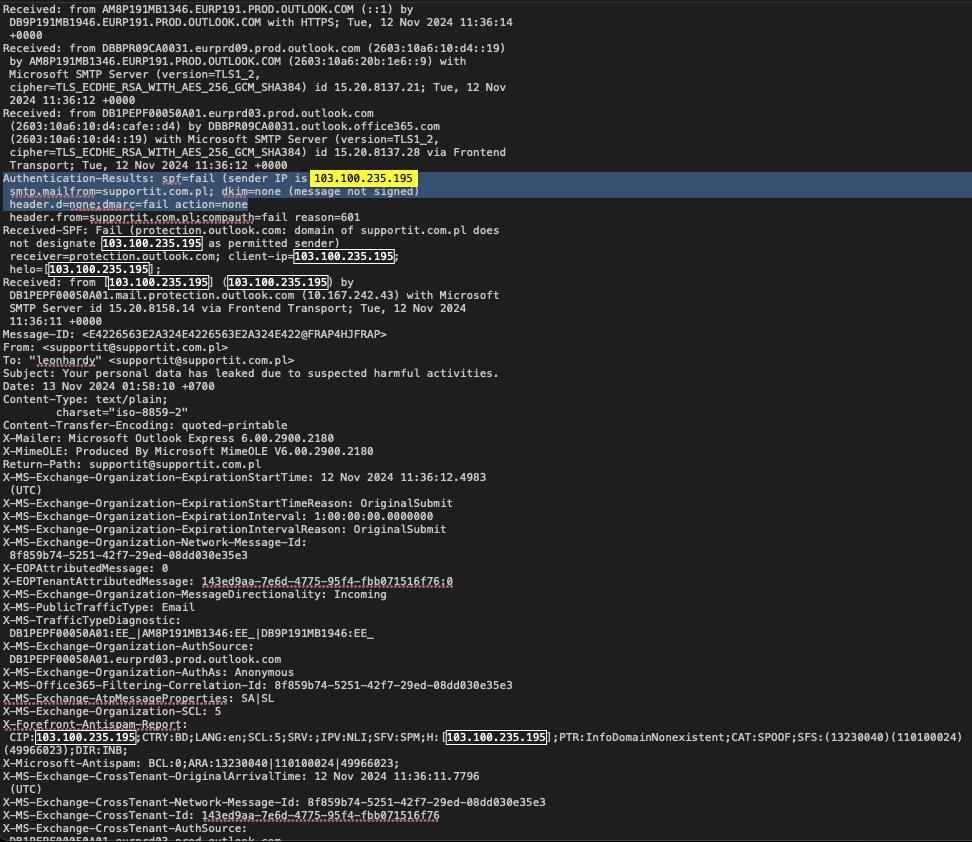

Adres nadawcy:

- Adres e-mail nadawcy (su…@su…..tit.com.pl) sugeruje, że pochodzi z naszej domeny

-> sami wysłaliśmy sobie tę wiadomość?

-> a może nasz serwer pocztowy został zhackowany?

Nagłówki wiadomości wskazują na brak autoryzacji:

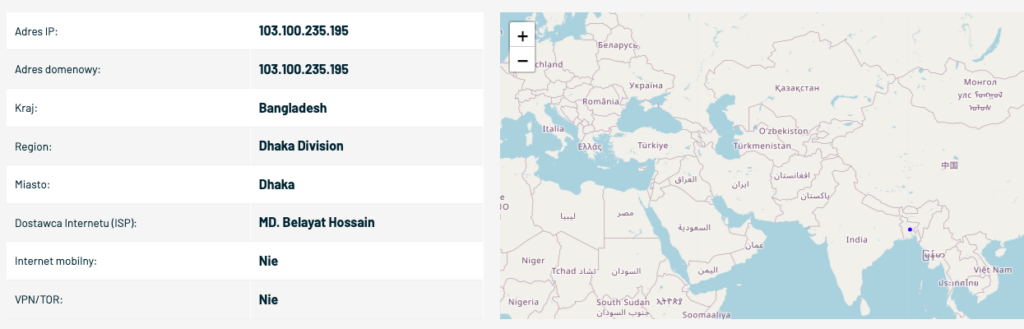

Nagłówek wiadomości wskazuje, że wiadomość została przesłana z adresu IP 103.100.235.195, który nie jest autoryzowanym nadawcą tej domeny (zgodnie z zapisami SPF: “Received-SPF: Fail”).

Skąd pochodzi ten IP? Bangladesh 😉

Wyniki autoryzacji SPF, DKIM i DMARC: fail (wiadomość nie przeszła podstawowych mechanizmów weryfikacji nadawcy).

Pole Authentication-Results wskazuje, że wiadomość została oznaczona jako nieautentyczna przez serwery obsługujące ochronę antyspamową.

Treść wiadomości:

- Wiadomość zawiera typowe elementy oszustwa, m.in. groźby publikacji kompromitujących materiałów i żądanie zapłaty w Bitcoinach. Takie żądania to popularna metoda stosowana przez cyberprzestępców.

- Podane hasło („leonhardy”) niekoniecznie jest prawdziwe. Często takie e-maile bazują na danych pozyskanych z wycieków, które mogły zawierać starsze hasła.

- Sformułowania w wiadomości są niespójne i nienaturalne, co sugeruje, że została napisana lub przetłumaczona za pomocą automatycznego narzędzia (np. tłumacza online).

Żądanie zapłaty w Bitcoinach:

- Żądanie płatności w kryptowalutach to typowy element oszustw internetowych, ponieważ transakcje Bitcoin są trudne do śledzenia i umożliwiają cyberprzestępcom anonimowość.

Brak rzeczywistego dowodu:

- Wiadomość nie zawiera żadnych dowodów na rzekome włamanie czy posiadanie kompromitujących materiałów.

- Stwierdzenia o przejęciu kontroli nad kamerą czy mikrofonem są bardzo mało prawdopodobne, jeśli nie zauważyłeś żadnych podejrzanych zachowań swojego urządzenia.

Co powinieneś zrobić?

- Nie odpowiadaj na tę wiadomość:

- Ignoruj żądania cyberprzestępców i nie dokonuj żadnych płatności.

- Nie otwieraj załączników ani linków:

- W wiadomości mogą znajdować się złośliwe linki lub załączniki, które mogą zainfekować Twoje urządzenie.

- Sprawdź swoje urządzenie:

- Przeskanuj komputer i inne urządzenia programem antywirusowym, aby upewnić się, że nie zostały zainfekowane złośliwym oprogramowaniem.

- Zmień hasła:

- Jeśli podane hasło („leonhardy”) było lub jest używane w Twoich kontach, natychmiast je zmień na unikalne i silne (najlepiej zawierające duże i małe litery, cyfry oraz znaki specjalne).

- Rozważ włączenie uwierzytelniania dwuskładnikowego (2FA) na wszystkich ważnych kontach.

- Zgłoś wiadomość:

- Prześlij e-mail do swojej organizacji (jeśli wiadomość trafiła na służbowy adres) lub dostawcy poczty jako próbę phishingu. W Gmailu, Outlooku / Microsoft 365 czy innych popularnych usługach można oznaczyć wiadomość jako spam lub phishing.

- Poznaj swoje dane z wycieków:

- Sprawdź, czy Twoje dane (np. adres e-mail lub hasło) zostały ujawnione w wyciekach danych, korzystając z serwisu, takiego jak: https://haveibeenpwned.com

Jak rozpoznać podobne oszustwa w przyszłości?

- Groźby i naciski na szybkie działanie: E-maile z ultimatum (np. 50 godzin na zapłatę) mają na celu wywołanie paniki.

- Żądanie płatności w kryptowalutach: To standardowa metoda oszustów, ponieważ jest trudna do śledzenia.

- Nieoczekiwane wiadomości od nieznanych nadawców: Wiadomości od nieznanych adresów z nieautoryzowanych domen są podejrzane.

Podsumowanie

Otrzymana wiadomość jest oszustwem phishingowym i próbą wyłudzenia pieniędzy. Nie wykonuj żadnych działań sugerowanych w e-mailu. Zamiast tego zastosuj powyższe kroki, aby zabezpieczyć swoje dane i uniknąć podobnych zagrożeń w przyszłości. Zachowaj spokój – większość takich wiadomości opiera się na zastraszeniu i nie ma żadnych rzeczywistych podstaw.